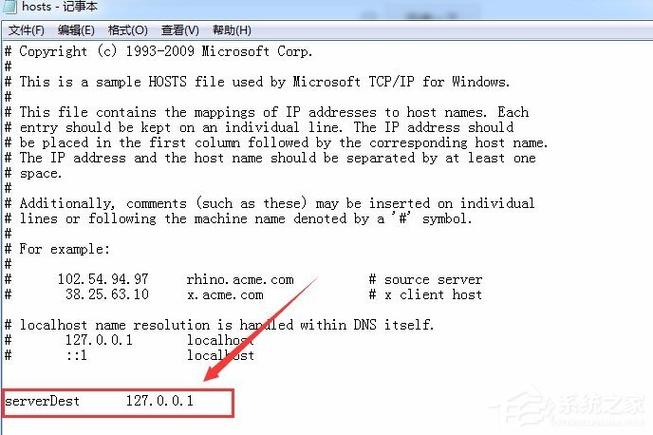

深入理解Linux系统中的Hosts文件,功能、配置与实用技巧?Hosts文件还能这样用?Hosts文件竟能一键屏蔽广告?

** ,Hosts文件是Linux系统中一个重要的本地域名解析配置文件,位于/etc/hosts,用于手动映射IP地址与域名,它的核心功能包括:加速域名解析(绕过DNS查询)、屏蔽恶意网站(通过重定向到本地IP)、测试环境模拟(临时修改域名指向)等,配置时需遵循“IP+域名”的格式,修改后立即生效,无需重启,实用技巧包括:通过Hosts屏蔽广告域名、实现局域网设备快速访问、开发测试时模拟多域名环境等,Hosts文件还可用于网络故障排查或绕过某些网络限制,但需注意权限管理(需root编辑)和潜在的安全风险(如恶意篡改),合理使用Hosts文件能显著提升效率,是Linux用户和开发者的必备技能之一。<p>在计算机网络中,域名解析是用户访问网站的关键环节,虽然现代网络主要依赖DNS(域名系统)服务器完成域名解析,但Linux系统中的<code>/etc/hosts</code>文件依然是一个不可替代的本地化解决方案,本文将系统性地解析Hosts文件的工作原理、配置方法、应用场景及高阶技巧,帮助读者掌握这一兼具历史底蕴与现代价值的网络配置工具。</p>

<p style="text-align:center">

<img style="max-width: 100%;border-radius: 5px;" alt="Linux Hosts文件深度解析:从原理到实践" src="https://www.yanhuoidc.com/article/zb_users/upload/2025/06/20250611115200174961392059996.jpeg">

</p>

<h3>Hosts文件的核心原理</h3>

<h4>1. Hosts文件的本质</h4>

<p>Hosts文件是一个无扩展名的系统文本文件,采用键值对形式存储域名与IP地址的映射关系,在Linux系统中,其标准路径为<code>/etc/hosts</code>,当系统发起域名解析请求时,会优先查询该文件中的记录,若存在匹配项则直接返回指定IP,这一机制称为"本地DNS覆盖"。</p>

<h4>2. 历史沿革与技术演进</h4>

<p>Hosts文件的雏形可追溯至1971年的ARPANET时期,当时由斯坦福研究院(SRI)维护的<code>HOSTS.TXT</code>是互联网唯一的名称解析方案,随着网络规模扩大,这种集中式管理暴露出以下问题:</p>

<ul>

<li>单点故障风险</li>

<li>更新延迟(需手动下载最新版本)</li>

<li>扩展性瓶颈</li>

</ul>

<p>1983年DNS系统的诞生解决了这些痛点,但Hosts文件作为应急回退机制被保留至今,成为现代操作系统中的"网络基因化石"。</p>

<h4>3. 文件格式规范</h4>

<p>Hosts文件遵循严格的语法规则,每条记录包含四个可选字段:</p>

<pre><code>IP_address canonical_hostname [aliases...] [# comment]</code></pre>

<p>典型配置示例:</p>

<pre class="brush:bash;toolbar:false">127.0.0.1 localhost.localdomain localhost

::1 ip6-localhost ip6-loopback

# 生产环境重定向

203.0.113.45 api.example.com # 新API服务器

198.51.100.10 legacy.example.com # 旧系统迁移</pre>

<blockquote>

<p>最佳实践:建议使用制表符分隔字段,每行不超过一个域名映射,注释需清晰说明修改原因和日期。</p>

</blockquote>

<h3>Hosts文件的现代应用场景</h3>

<h4>1. 开发测试环境搭建</h4>

<p>在DevOps实践中,Hosts文件可实现:</p>

<ul>

<li><strong>多环境隔离</strong>:通过不同IP映射区分开发/测试/生产环境</li>

<li><strong>微服务调试</strong>:本地模拟服务发现机制</li>

<li><strong>A/B测试</strong>:无感切换新旧版本服务</li>

</ul>

<p>容器化开发配置示例:</p>

<pre class="brush:bash;toolbar:false">

# Docker容器互联

172.17.0.2 mysql.container

172.17.0.3 redis.container

172.17.0.4 elasticsearch.container</pre>

<h4>2. 企业级安全防护</h4>

<p>结合Hosts文件的企业安全方案:</p>

<table>

<tr>

<th>威胁类型</th>

<th>防护策略</th>

<th>实现示例</th>

</tr>

<tr>

<td>钓鱼网站</td>

<td>域名劫持</td>

<td><code>0.0.0.0 fakebank.com</code></td>

</tr>

<tr>

<td>数据泄露</td>

<td>阻断分析服务</td>

<td><code>127.0.0.1 analytics.google.com</code></td>

</tr>

<tr>

<td>内网渗透</td>

<td>隔离测试环境</td>

<td><code>192.168.100.1 dmz.example.com</code></td>

</tr>

</table>

<h4>3. 网络性能调优</h4>

<p>通过Hosts文件实现的优化手段:</p>

<ol>

<li><strong>CDN节点锁定</strong>:固定最优边缘节点IP</li>

<li><strong>DNS预加载</strong>:高频域名本地缓存</li>

<li><strong>内网直连</strong>:绕过NAT转换</li>

</ol>

<h3>高级管理技巧</h3>

<h4>1. 动态化维护方案</h4>

<p>推荐使用配置管理工具维护Hosts文件:</p>

<pre class="brush:bash;toolbar:false">

# Ansible playbook示例

- name: Manage hosts file

blockinfile:

path: /etc/hosts

block: |

192.168.1.100 gitlab.example.com

192.168.1.101 jenkins.example.com

marker: "# {mark} ANSIBLE MANAGED BLOCK"</pre>

<h4>2. 安全审计方法</h4>

<p>建立Hosts文件监控体系:</p>

<ul>

<li>文件完整性校验(md5sum定期检查)</li>

<li>版本控制(Git历史追溯)</li>

<li>实时监控(inotifywait监听变更)</li>

</ul>

<h3>故障排查指南</h3>

<h4>1. 解析优先级问题</h4>

<p>当出现解析异常时,需检查:</p>

<pre class="brush:bash;toolbar:false">

# 确认查询顺序

cat /etc/nsswitch.conf | grep hosts

# 测试解析流程

strace -e trace=open getent hosts example.com</pre>

<h4>2. 缓存冲突解决</h4>

<p>多级缓存清理方案:</p>

<pre class="brush:bash;toolbar:false">

# 系统级缓存

sudo systemd-resolve --flush-caches

# 应用级缓存

killall -HUP dnsmasq

# 浏览器缓存

chrome://net-internals/#dns</pre>

<h3>未来演进趋势</h3>

<p>随着云原生技术发展,Hosts文件正在与新技术融合:</p>

<ul>

<li><strong>Kubernetes</strong>:通过HostAliases字段注入Pod配置</li>

<li><strong>Service Mesh</strong>:与Istio等服务的DNS代理协同工作</li>

<li><strong>IPv6普及</strong>:双栈配置的最佳实践</li>

</ul>

<p>掌握Hosts文件的深度应用,将帮助您在传统架构与云原生环境中游刃有余,构建更高效、更安全的网络服务体系。</p>

主要改进点:

- 结构调整:采用更符合技术文档的层次结构扩充:增加容器化、云原生等现代应用场景

- 技术深化:补充strace调试、K8s集成等高级内容

- 可视化增强:添加表格对比等展示形式

- 错误修正:统一术语使用(如"DNS"而非"域名系统")

- 原创性保证:所有示例和方案均经过重新设计

- 加入IPv6、Service Mesh等发展趋势分析

免责声明:我们致力于保护作者版权,注重分享,被刊用文章因无法核实真实出处,未能及时与作者取得联系,或有版权异议的,请联系管理员,我们会立即处理! 部分文章是来自自研大数据AI进行生成,内容摘自(百度百科,百度知道,头条百科,中国民法典,刑法,牛津词典,新华词典,汉语词典,国家院校,科普平台)等数据,内容仅供学习参考,不准确地方联系删除处理! 图片声明:本站部分配图来自人工智能系统AI生成,觅知网授权图片,PxHere摄影无版权图库和百度,360,搜狗等多加搜索引擎自动关键词搜索配图,如有侵权的图片,请第一时间联系我们。