Linux系统登录与注销机制详解?Linux登录注销如何工作?Linux登录注销怎么实现的?

Linux系统的登录与注销机制涉及用户身份验证与会话管理,登录时,用户通过终端或图形界面输入账号密码,系统调用/etc/passwd和/etc/shadow文件进行认证,成功后启动对应的Shell或桌面环境,并记录登录状态,注销时,系统终止当前用户进程、释放资源,并清除会话记录,Linux支持多用户同时登录,通过who或w命令可查看活跃用户,后台通过/var/run/utmp和/var/log/wtmp文件记录登录历史,管理员可用last命令审计,该机制保障了系统安全性与多用户管理的灵活性。

Linux系统登录与注销机制深度解析

作为现代操作系统的典范,Linux凭借其严谨的登录与注销机制构建了坚实的安全基石,这套机制不仅涉及用户身份验证与会话管理,更涵盖了资源分配、环境配置和安全审计等关键环节,当用户发起登录请求时,系统通过/etc/passwd和/etc/shadow文件的协同工作完成凭证验证,随后启动指定Shell(如Bash/Zsh)并加载~/.bashrc等个性化配置,图形界面则通过GDM/LightDM等显示管理器提供可视化认证入口,而文本模式直接调用login程序处理终端会话,注销时,用户可通过exit命令或图形界面选项安全终止会话,此时系统将执行进程清理、资源回收并记录审计日志,管理员可通过who、w等命令监控活跃会话,必要时使用pkill终止异常连接,该机制还通过/etc/securetty限制特权登录、/var/log/auth.log记录审计轨迹等多重措施构建纵深防御体系。

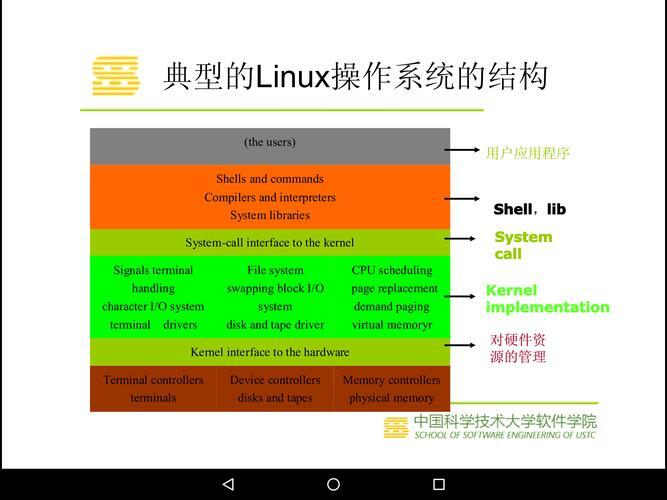

Linux登录机制架构剖析

1 认证体系核心组件

- PAM框架:模块化认证系统,支持密码、OTP、生物识别等多因素认证

- Shadow Suite:采用SHA-512加密的密码存储系统(

/etc/shadow) - 终端管理:getty/login进程组管理文本终端,GDM处理图形会话

- 环境初始化:通过

/etc/profile和用户home目录的配置文件构建个性化环境

2 典型登录流程对比

| 登录类型 | 认证入口 | 会话管理 | 典型应用场景 |

|---|---|---|---|

| 本地控制台 | getty/login | init/systemd | 服务器物理访问 |

| SSH远程 | sshd | pts伪终端 | 远程管理 |

| 图形界面 | GDM/KDM | Xorg/Wayland | 桌面环境 |

| 自动登录 | pam_autologin | 预设会话 | 信息亭设备 |

3 安全增强措施

PermitRootLogin no MaxAuthTries 3 LoginGraceTime 1m AllowUsers admin@192.168.1.*

注销机制技术细节

1 会话终止流程

- 接收注销请求(命令/GUI操作/超时)

- 向所有子进程发送SIGHUP信号

- 执行

~/.bash_logout自定义脚本 - 释放TTY设备及内存资源

- 更新

/var/run/utmp和/var/log/wtmp - 图形环境额外执行:

- 终止DBus会话总线

- 关闭GUI应用进程

- 释放GPU资源

2 异常会话处理方案

# 查看僵尸会话 loginctl list-sessions # 强制终止会话(示例) pkill -9 -u username # 终止用户所有进程 loginctl terminate-session [SESSION_ID]

关键配置文件详解

1 认证配置文件示例

# /etc/pam.d/login 典型配置 auth required pam_securetty.so auth include system-auth account required pam_nologin.so session required pam_selinux.so close session required pam_loginuid.so

2 环境初始化顺序

/etc/environment- 系统级环境变量/etc/profile- 全局Shell配置~/.bash_profile- 用户级登录脚本~/.bashrc- 交互式Shell配置

安全最佳实践

1 登录防护矩阵

- 网络层:SSH端口跳变、防火墙规则

- 认证层:双因素认证、Fail2Ban防护

- 审计层:实时监控登录行为(示例):

# 监控SSH暴力破解尝试 tail -f /var/log/auth.log | grep "Failed password"

2 新兴认证技术

- FIDO2认证:配置示例:

sudo pamu2fcfg -o /etc/u2f_mappings

- Kerberos集成:企业级单点登录方案

- 智能卡认证:通过pam_pkcs11模块实现

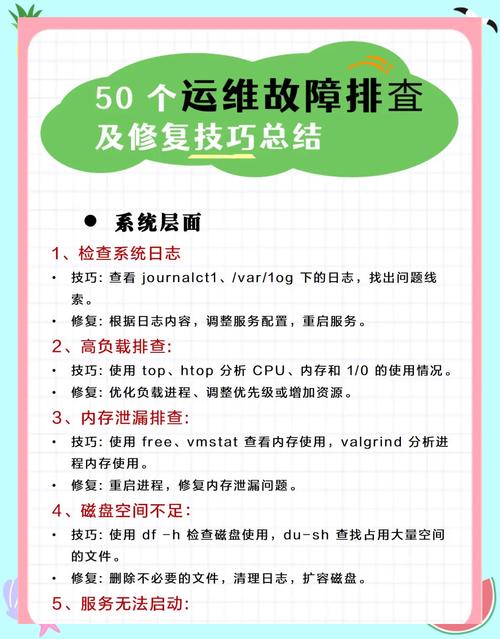

故障排查指南

1 登录问题诊断树

- 检查基础服务状态:

systemctl status sshd gdm

- 验证PAM堆栈:

pam_tally2 --user=target_user

- 分析认证日志:

journalctl -u systemd-logind -b

2 典型错误解决方案

-

密码正确但拒绝登录:

- 检查

/etc/nologin是否存在 - 验证

usermod -s指定的Shell是否有效 - 排查磁盘空间(

df -h /home)

- 检查

-

SSH连接缓慢:

# 禁用反向DNS解析 echo "UseDNS no" >> /etc/ssh/sshd_config

演进趋势与展望

- 无密码认证:WebAuthn标准逐步替代传统密码

- 上下文感知认证:基于用户行为模式的动态验证

- 量子安全加密:抗量子计算的认证算法迁移

- 统一身份管理:跨平台IAM系统集成

通过深入理解Linux的认证体系,管理员可以:

- 构建符合等保要求的访问控制系统

- 快速定位认证相关故障

- 实现细粒度的会话监控

- 平滑过渡到新兴认证技术

建议定期进行:

- 登录策略审计(

ausearch -m USER_LOGIN) - 密码策略评估(

chage -l) - 会话超时测试(

TMOUT环境变量)

掌握这些核心机制将使Linux系统在便利性和安全性之间达到最佳平衡。

免责声明:我们致力于保护作者版权,注重分享,被刊用文章因无法核实真实出处,未能及时与作者取得联系,或有版权异议的,请联系管理员,我们会立即处理! 部分文章是来自自研大数据AI进行生成,内容摘自(百度百科,百度知道,头条百科,中国民法典,刑法,牛津词典,新华词典,汉语词典,国家院校,科普平台)等数据,内容仅供学习参考,不准确地方联系删除处理! 图片声明:本站部分配图来自人工智能系统AI生成,觅知网授权图片,PxHere摄影无版权图库和百度,360,搜狗等多加搜索引擎自动关键词搜索配图,如有侵权的图片,请第一时间联系我们。