Linux系统日志分析,从入门到精通?如何高效分析Linux系统日志?Linux日志怎么分析最快?

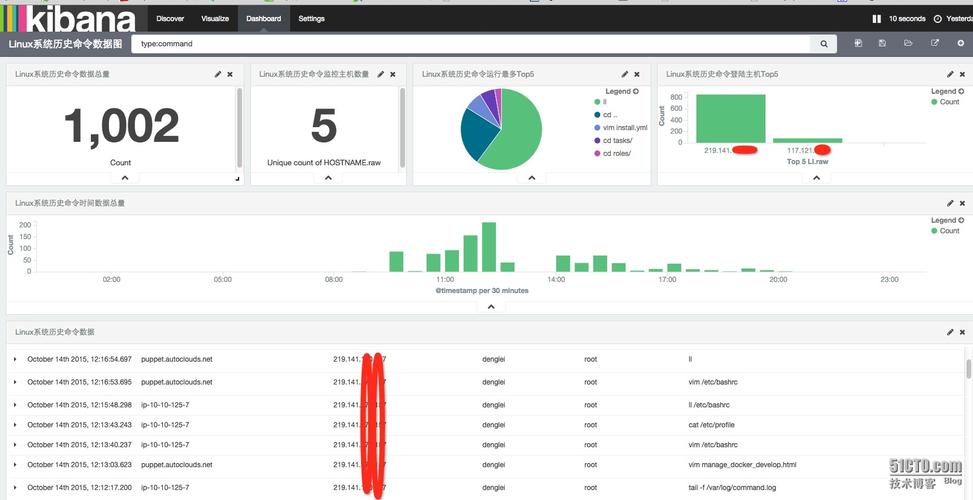

** ,《Linux系统日志分析:从入门到精通》是一本系统讲解Linux日志管理的实用指南,涵盖日志类型、工具使用及高级分析技巧,书中详细介绍了常见日志文件(如/var/log/messages、/var/log/syslog)的作用,以及如何通过grep、awk、sed等命令快速过滤关键信息,书中还讲解了journalctl(Systemd日志工具)、logrotate(日志轮转)等进阶工具的使用方法,帮助用户实现自动化日志管理,书中提供了日志分析的实际案例,如排查系统故障、监控安全事件等,并推荐了ELK(Elasticsearch、Logstash、Kibana)等日志分析平台,助力用户高效处理海量日志数据,无论是初学者还是运维人员,都能通过本书掌握从基础到高级的日志分析技能,提升系统维护与故障排查效率。

在数字化转型浪潮中,日志分析已从辅助技能演变为IT运维的核心竞争力,作为承载全球90%以上服务器工作负载的操作系统,Linux通过其多层级日志体系完整记录了系统运行的每个细节——从内核硬件交互到应用服务状态,从安全审计事件到性能指标波动,掌握Linux日志分析技术,意味着获得了洞察系统健康的"X光眼"和预防故障的"预警雷达"。

本文将构建三维学习路径:纵向从基础到高级工具链,横向覆盖各类日志文件解析,深度结合典型运维场景,无论您是初探Linux世界的新手,还是寻求突破瓶颈的资深工程师,都能获得体系化的知识升级。

Linux日志系统架构解析(模块化重构)

现代Linux采用双轨并行的日志架构,兼具传统稳定性和现代高性能:

传统syslog体系的进化

graph TD

A[日志源] --> B[rsyslog/syslog-ng]

B --> C{过滤规则}

C -->|关键日志| D[本地存储]

C -->|网络日志| E[远程服务器]

C -->|告警日志| F[通知系统]

- 性能飞跃:rsyslog支持RELP协议传输,吞吐量可达500,000条/秒

- 智能路由的正则表达式路由(如将MySQL错误单独存储)

- 模板定制:支持JSON、XML等结构化输出格式

journald的革新特性

- 元数据增强:记录进程树关系、容器ID、可信度标签等上下文信息

- 即时分析:内置字段索引,支持类似数据库的复杂查询

# 查询特定时间段的高优先级日志 journalctl -p err..emerg --since="09:00" --until="11:30"

关键日志文件全景解读(新增分类维度)

安全审计类日志

| 日志文件 | 监控要点 | 典型威胁场景 |

|---|---|---|

| /var/log/auth.log | 登录地理位置异常 | SSH暴力破解 |

| /var/log/sudo.log | 特权命令执行 | 权限提升攻击 |

| /var/log/faillog | 失败尝试频率 | 账户枚举攻击 |

性能诊断类日志

- /var/log/dmesg:记录硬件异常(如磁盘SMART错误)

- /var/log/sa/:sysstat工具采集的历史性能数据

# 分析CPU历史利用率 sar -f /var/log/sa/sa15 -u

高阶分析工具链实战(新增技术组合)

多工具管道协作

# 分析高延迟API请求(组合grep/awk/sort)

grep "/api/v2/payment" nginx.log | awk '$10>1000 {print $1,$7,$10}' | sort -k3 -nr

ELK Stack进阶技巧

- Logstash Grok模式优化:自定义模式匹配异构日志

filter { grok { match => { "message" => "%{TIMESTAMP_ISO8601:timestamp} %{LOGLEVEL:level} %{GREEDYDATA:msg}" } } } - Kibana Lens可视化:通过拖拽生成实时热力图

安全防护实战升级(新增防御体系)

三维防御矩阵

-

事前预防:

- 日志文件chattr +a防篡改

- 加密传输日志到中央存储

-

事中检测:

# 实时检测可疑登录 tail -f /var/log/secure | grep --line-buffered "Failed password" | while read line; do ip=$(echo $line | awk '{print $11}') echo "$(date) 攻击尝试来自 $ip" >> /var/log/ssh_attack.log done -

事后追溯:

- 使用logwatch生成日报

- 通过aureport生成审计报告

云原生环境日志新范式(新增技术趋势)

容器日志管理黄金法则

- 12-Factor应用日志规范:始终输出到stdout/stderr

- Fluentd收集策略:

<source> @type tail path /var/lib/docker/containers/*/*.log pos_file /var/log/fluentd-containers.log.pos tag docker.* read_from_head true </source>

服务网格日志集成

# Istio AccessLog配置示例

accessLogFile: /dev/stdout

accessLogEncoding: JSON

accessLogFormat: |

{"start_time":"%START_TIME%","latency":"%DURATION%"}

终极实践指南(新增checklist)

日志管理成熟度模型

| 等级 | 特征 | 关键实践 |

|---|---|---|

| L1 | 基础日志查看 | grep/awk简单分析 |

| L2 | 集中化存储 | ELK/EFK搭建 |

| L3 | 自动化监控 | 告警规则+自动化响应 |

| L4 | 预测性分析 | 机器学习异常检测 |

通过这套全景式技术框架,您将获得:

- 从日志收集到智能分析的完整能力栈

- 适应传统环境和云原生的跨界解决方案

- 兼顾安全合规与运维效率的平衡之道

建议读者建立个人知识库,持续收集典型日志模式和分析案例,这将逐渐形成您独到的故障诊断直觉,优秀的系统工程师,往往是最懂日志的"侦探"。

免责声明:我们致力于保护作者版权,注重分享,被刊用文章因无法核实真实出处,未能及时与作者取得联系,或有版权异议的,请联系管理员,我们会立即处理! 部分文章是来自自研大数据AI进行生成,内容摘自(百度百科,百度知道,头条百科,中国民法典,刑法,牛津词典,新华词典,汉语词典,国家院校,科普平台)等数据,内容仅供学习参考,不准确地方联系删除处理! 图片声明:本站部分配图来自人工智能系统AI生成,觅知网授权图片,PxHere摄影无版权图库和百度,360,搜狗等多加搜索引擎自动关键词搜索配图,如有侵权的图片,请第一时间联系我们。