【使用 Turbo Intruder 提升 Web 应用安全测试的效率】

使用 Turbo Intruder 提升 Web 应用安全测试的效率

- 1. 简介

- 2. Turbo Intruder是什么?

- 3. Turbo Intruder的使用场景

- 4. 安装与使用方法

- 4.1 安装

- 4.2 使用步骤

- 5. 扩展使用方法

- 5.1 自定义响应处理

- 5.2 选择最优请求引擎

- 5.3 优化测试速度

- 5.4 命令行使用

- 6. 注意事项

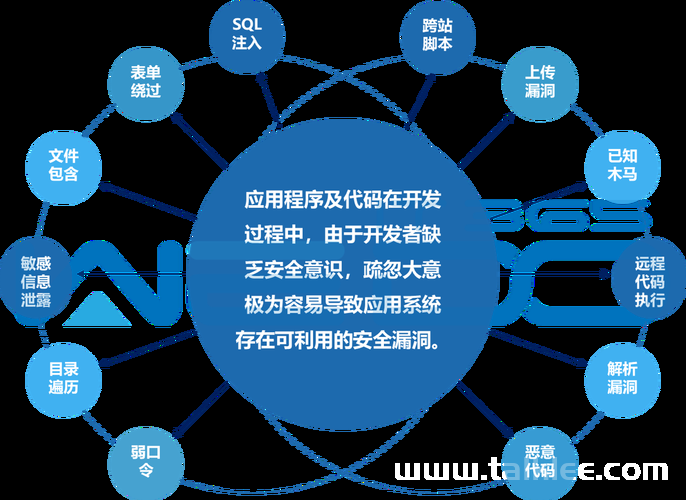

1. 简介

在Web应用安全测试领域,自动化测试的效果常受限于HTTP请求的发送数量。因密码暴力破解失败、错过竞争条件或未找到关键文件夹而导致的漏洞挖掘失利屡见不鲜。本文介绍一款强大的Burp Suite扩展工具——Turbo Intruder,它能助力突破这些限制,实现高效的Web应用安全测试。

2. Turbo Intruder是什么?

Turbo Intruder是一款专门为发送大量HTTP请求并分析结果而设计的Burp Suite扩展工具。它旨在补充Burp Intruder的功能,处理那些对速度、持续时间或复杂性有特殊要求的测试场景。与其他工具相比,Turbo Intruder具有以下显著特点:

- 速度极快:它采用从头开始编码的HTTP堆栈,在许多目标上,其速度甚至超越了流行的异步Go脚本。这意味着能在更短时间内发送海量请求,大大提高测试效率。

- 可扩展性强:Turbo Intruder能实现平稳的内存使用,支持多日不间断的测试。并且,它还能通过命令行在无界面环境下运行,方便在服务器等环境中部署使用。

- 灵活性高:测试配置通过Python进行,这使得处理复杂需求变得轻松,比如处理签名请求和多步骤测试序列。此外,其自定义的HTTP堆栈能处理其他库无法处理的格式错误请求。

- 使用便捷:借助从Backslash Powered Scanner改编的高级差异算法,Turbo Intruder可自动过滤掉无意义的结果。用户仅需简单两步操作,就能发起测试并获得有用的结果。

不过,Turbo Intruder也存在一些缺点,比如使用难度相对较高,网络堆栈的可靠性和稳定性不如Burp Suite核心部分。并且,它主要适用于向单个主机发送大量请求,如果要向多个主机发送单个请求,更推荐使用ZGrab。

3. Turbo Intruder的使用场景

- 密码暴力破解:在对目标Web应用进行安全测试时,如果已知用户名,可利用Turbo Intruder对密码进行暴力破解。它能快速发送大量包含不同密码的请求,尝试找到正确密码,突破认证机制。

- 目录和文件枚举:许多Web应用存在未公开的目录和文件,可能包含敏感信息。Turbo Intruder可通过发送大量请求,尝试访问不同的目录和文件名,从而发现这些隐藏资源。

- 竞争条件检测:在一些涉及并发操作的Web应用功能中,如在线支付、库存管理等,可能存在竞争条件漏洞。Turbo Intruder可利用特殊的请求发送方式,模拟并发场景,检测这类漏洞。

- 漏洞利用验证:当发现Web应用存在潜在漏洞时,Turbo Intruder可用于发送特定的测试请求,验证漏洞是否可被利用,以及利用的效果和影响范围。

4. 安装与使用方法

4.1 安装

Turbo Intruder的安装十分便捷。在Burp Suite的“Extender”选项卡下,通过BApp Store即可轻松安装。若想从源代码构建,可先使用“gradle build fatJar”命令,然后在“Extender -> Extensions -> Add”路径下加载“src/build/libs/turbo-intruder-all.jar”文件。

4.2 使用步骤

- 准备请求:在Burp Suite的“Proxy”模块中拦截目标请求,或者直接在“Repeater”中构建请求。找到想要注入测试数据的位置,选中该区域。

- 发送请求到Turbo Intruder:右键点击选中的请求区域,选择“Send to Turbo Intruder”。此时会弹出一个窗口,里面包含请求内容和一段Python示例代码。

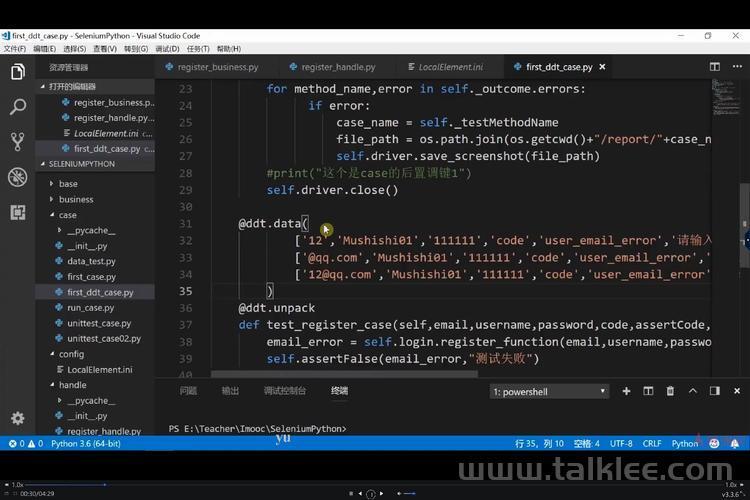

- 配置测试脚本:默认的Python脚本示例如下:

def queueRequests(target, wordlists): engine = RequestEngine(endpoint=target.endpoint, concurrentConnections=5, requestsPerConnection=100, pipeline=False) for i in range(3, 8): engine.queue(target.req, randstr(i), learn=1) engine.queue(target.req, target.baseInput, learn=2) for word in open('/usr/share/dict/words'): engine.queue(target.req, word.rstrip()) def handleResponse(req, interesting): if interesting: table.add(req)你可以根据实际需求修改脚本。例如,将/usr/share/dict/words替换为更合适的字典文件路径,用于密码暴力破解或目录枚举等操作。还可调整RequestEngine的参数,如concurrentConnections(并发连接数)、requestsPerConnection(每个连接的请求数)和pipeline(是否启用管道化),以优化测试速度和效率。

4. 启动测试:配置好脚本后,使用快捷键“Ctrl + Enter”即可启动测试。在测试过程中,可通过Turbo Intruder界面查看请求发送情况、响应结果以及各种统计信息。

5. 扩展使用方法

5.1 自定义响应处理

在Turbo Intruder中,响应不会自动添加到结果表中,而是通过handleResponse函数来决定是否添加。除了默认的根据interesting参数判断外,还可自定义响应处理逻辑。例如,仅将状态码为200且响应体大小在100到1000字节之间的响应添加到结果表:

@MatchStatus(200, 204) @MatchSizeRange(100, 1000) def handleResponse(req, interesting): table.add(req)5.2 选择最优请求引擎

Turbo Intruder提供了多种请求引擎,不同引擎在不同场景下性能表现各异。通常,Engine.HTTP2速度最快(前提是目标支持HTTP/2协议),其次是经过调优的Engine.THREADED,然后是Engine.BURP2和Engine.BURP。在实际使用中,可根据目标服务器的情况选择最合适的请求引擎。

5.3 优化测试速度

- 精简请求头和Cookie:删除请求中不必要的头信息和Cookie,减小每个请求的大小,从而降低出站流量需求,提高请求发送速度。

- 调整响应大小:合理使用HEAD方法、Range头和Accept-Encoding头,减少响应数据的大小,加快响应接收速度。

- 优化引擎设置:对于不同的请求引擎,调整相应的参数以最大化每秒请求数(RPS),同时保持重试次数接近0。例如,对于Engine.BURP和Engine.BURP2,主要调整concurrentConnections参数;对于Engine.THREADED和Engine.HTTP2,还需调整pipeline和requestsPerConnection参数。

- 优化回调代码:避免在handleResponse函数中使用复杂的正则表达式和循环字符串拼接操作,减少CPU负担。并且,尽量减少将响应添加到结果表的操作,以提高处理速度。

5.4 命令行使用

Turbo Intruder支持命令行运行,适合在服务器等无界面环境中使用。基本语法为:

java -jar turbo.jar

例如:

java -jar turbo.jar resources/examples/basic.py resources/examples/request.txt https://example.net:443 foo

不过,命令行模式的功能相对基础,且不支持自动检测有趣的响应。

6. 注意事项

- 合法性:在使用Turbo Intruder进行任何测试之前,务必确保已获得目标系统所有者的明确授权,避免违反法律法规。

- 服务器负载:Turbo Intruder发送大量请求可能会对目标服务器造成较大负载,甚至导致服务器性能下降或崩溃。在测试过程中,应密切监控服务器状态,避免对正常业务造成影响。

- 结果准确性:虽然Turbo Intruder能自动过滤部分无意义结果,但在分析结果时仍需谨慎,确保发现的漏洞真实有效,避免误报。

Turbo Intruder为Web应用安全测试提供了强大的功能和高效的手段。通过深入了解其特点、使用场景、使用方法和扩展技巧,安全测试人员能够更好地利用它来发现和解决Web应用中的安全问题,提升系统的安全性。但在使用过程中,一定要遵循合法、合规的原则,确保测试活动的安全性和有效性。

(图片来源网络,侵删)(图片来源网络,侵删)(图片来源网络,侵删)