linux httpd监控?

,在Linux系统中,监控HTTPD(Apache服务器)是确保服务稳定性和性能的关键,通过工具如top、htop可实时查看进程资源占用;apachectl status或mod_status模块提供请求、连接数等详细指标,日志分析(如access.log/error.log)结合awk、grep能追踪异常请求,Prometheus+Grafana或ELK栈支持可视化监控,而systemctl和journalctl用于服务状态与日志管理,对于自动化告警,可配置Nagios或Zabbix,实时检测响应时间、负载等阈值,综合运用命令行工具与专业监控方案,能高效保障HTTPD服务的可靠性。 ,(注:若需调整重点或补充细节,请提供更多上下文。)

Linux下HTTPD服务的监控与管理:全面指南

为什么需要监控HTTPD服务

在当今数字化时代,Web服务器作为企业在线业务的核心基础设施,其稳定性和性能直接关系到用户体验、品牌声誉和业务连续性,Apache HTTP Server(简称HTTPD)作为Linux环境下最流行的开源Web服务器之一,承载着全球超过40%的网站和应用的访问请求(根据Netcraft最新统计),随着业务规模扩大和访问量增长,HTTPD服务可能面临各种挑战:

- 性能瓶颈:突发流量导致并发连接数激增,响应延迟显著增加

- 资源耗尽:内存泄漏或CPU过载引发服务中断,影响业务连续性

- 安全隐患:未及时发现的异常访问或DDoS攻击行为

- 可用性问题:意外崩溃导致服务不可用,造成直接经济损失

- 配置错误:不当配置导致功能异常或安全漏洞,增加系统风险

- 容量不足:资源使用接近上限,无法应对业务增长需求

有效的监控系统能够帮助管理员实现:

- 实时掌握服务器健康状态,快速发现异常情况

- 精确诊断问题根源,缩短故障恢复时间(MTTR)

- 预测潜在风险并提前预防,减少意外停机

- 优化资源配置提升性能,提高硬件利用率

- 满足SLA(服务等级协议)要求,保障服务质量

- 提供容量规划的数据支持,合理控制成本

- 建立性能基准,为系统优化提供方向

- 满足合规要求,提供审计追踪记录

本文将全面介绍Linux环境下HTTPD服务的监控方案,从基础命令到高级工具,从性能指标到安全监控,提供一套完整的实践指南,帮助您构建全方位的监控体系。

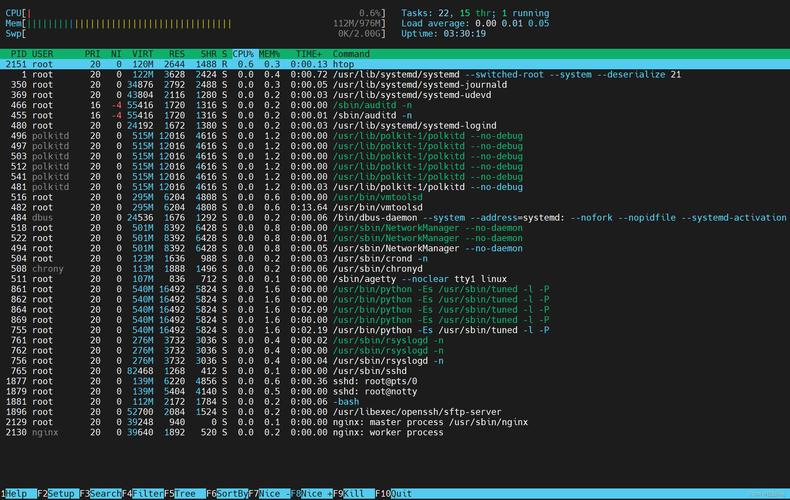

HTTPD基础监控命令与工具

服务状态检查基础命令

systemctl命令(Systemd系统):

systemctl status httpd # 查看服务详细状态(推荐) systemctl is-active httpd # 检查服务是否活跃(返回active/inactive) systemctl is-enabled httpd # 检查是否开机自启 systemctl restart httpd # 优雅重启服务(保持连接不中断) systemctl reload httpd # 重载配置而不中断服务(零停机) systemctl mask httpd # 禁止服务被意外启动

传统SysVinit命令(旧版系统使用):

service httpd status # 查看服务状态 /etc/init.d/httpd status # 替代方式查看状态 chkconfig --list httpd # 查看启动级别配置

进程检查高级命令:

ps aux | grep httpd # 查看httpd进程详情(用户、CPU、内存等) pstree -p | grep httpd # 查看进程树结构(父子关系) pgrep -l httpd # 快速获取进程ID(简洁输出) pidstat -p $(pgrep httpd) 1 3 # 监控特定进程资源使用(每秒1次,共3次)

网络连接监控

实时连接监控:

# 传统netstat命令(已逐渐被ss取代) netstat -antp | grep httpd # 查看所有HTTPD相关TCP连接 netstat -s | grep -i listen # 查看监听队列统计 # 现代ss命令(更快更详细) ss -ltpn | grep httpd # 监听端口详情(-l监听 -tTCP -p进程 -n数字) ss -o state established '( dport = :80 or dport = :443 )' # 活动连接 ss -s | grep httpd # 汇总统计 # 高级网络诊断 lsof -i :80 -i :443 # 查看80/443端口连接详情 ipcs -m | grep apache # 检查共享内存使用情况 nstat -a | grep TcpExt # 内核级TCP统计

连接数统计与分类:

# 基础统计

netstat -an | grep :80 | wc -l # 统计80端口连接总数

ss -ant | grep -E ':80|:443' | wc -l # 统计80和443端口总连接数

# 按状态分类统计

netstat -an | awk '/^tcp/ {print $6}' | sort | uniq -c | sort -nr

ss -ant | awk '{print $1}' | sort | uniq -c # 更高效的统计方式

# 客户端IP统计(检测异常连接)

ss -nt | awk '{print $5}' | cut -d: -f1 | sort | uniq -c | sort -nr | head -20

日志监控基础

实时日志监控工具:

# 基础跟踪 tail -f /var/log/httpd/access_log # 实时跟踪访问日志(推荐-F替代-f) tail -f /var/log/httpd/error_log # 实时跟踪错误日志 # 高级工具 multitail /var/log/httpd/*.log # 多窗口监控(支持颜色高亮) lnav /var/log/httpd/access_log # 日志导航器(支持SQL查询) watch -n 5 'tail -n 20 /var/log/httpd/error_log' # 定时刷新查看

日志分析实用命令:

# 错误分析

grep -E "50[0-9]" /var/log/httpd/access_log | wc -l # 统计5xx错误数

awk '$9 >= 400 {print $1,$7,$9}' /var/log/httpd/access_log | sort | uniq -c | sort -nr # 详细错误分析

# 访问分析

awk '{print $1}' /var/log/httpd/access_log | sort | uniq -c | sort -nr | head -20 # TOP 20访问IP

awk '{print $7}' /var/log/httpd/access_log | sort | uniq -c | sort -nr | head -30 # 热门URL

awk '{print $9}' /var/log/httpd/access_log | sort | uniq -c | sort -nr # HTTP状态码统计

# 性能分析

awk '{print $4,$7,$NF}' /var/log/httpd/access_log | sort -k3 -nr | head -20 # 最慢请求

grep -v "127.0.0.1" /var/log/httpd/access_log | awk -vDate=`date -d'now-5 minutes' +[%d/%b/%Y:%H:%M:%S` '$4 > Date {print $7}' | sort | uniq -c | sort -nr # 最近5分钟请求

HTTPD性能指标深度解析

关键性能指标分类

系统资源指标:

- CPU使用率(用户态/内核态/软中断)

- 内存占用(RSS驻留集大小、VSZ虚拟内存)

- 磁盘I/O(读写吞吐量、IOPS、await时间)

- 网络带宽(入站/出站流量、丢包率)

- 文件描述符使用量(避免耗尽)

- 上下文切换频率(cs)

- 系统负载(1/5/15分钟)

HTTPD特定指标:

- 工作进程状态(空闲/活跃/崩溃)

- 请求处理速率(Requests/sec)及吞吐量

- 请求延迟分布(平均/P50/P95/P99)

- 各HTTP状态码比例(2xx/3xx/4xx/5xx)

- Keep-Alive连接利用率(保持时间/复用率)

- 请求排队长度(监听队列溢出)

- 各处理阶段耗时(DNS/连接/等待/传输)

- 流量特征(静态/动态内容比例)

- 缓存命中率(内存/磁盘缓存)

业务相关指标:

- 关键API响应时间

- 登录/交易成功率

- 搜索查询延迟

- 购物车转化率

使用mod_status监控

安全配置mod_status模块:

<Location "/server-status">

SetHandler server-status

Require host example.com

Require ip 192.168.1.0/24

Require local

# 安全增强

AuthType Basic

AuthName "Server Status"

AuthUserFile /etc/httpd/conf/htpasswd

Require valid-user

# 限制访问频率

<IfModule mod_ratelimit.c>

<Location "/server-status">

SetOutputFilter RATE_LIMIT

SetEnv rate-limit 10

</Location>

</IfModule>

</Location>

ExtendedStatus On # 启用详细统计

指标智能解读:

| 指标 | 正常范围 | 异常表现 | 调优建议 |

|---|---|---|---|

| BusyWorkers | <75% MaxClients | 持续接近上限 | 增加MaxClients或优化处理效率 |

| IdleWorkers | >20% MaxClients | 长期为0 | 检查请求排队或增加进程 |

| ReqPerSec | 依硬件而定 | 突降或突增 | 检查后端或网络问题 |

| BytesPerSec | 异常高 | 检查大文件下载或DoS攻击 | |

| CPU% | <70% | 持续90%+ | 优化代码或增加CPU资源 |

自动化数据采集脚本:

#!/bin/bash

# 自动采集mod_status数据并格式化输出

STATUS_URL="http://localhost/server-status?auto"

METRICS=$(curl -s "$STATUS_URL" | grep -v "Scoreboard")

# 转换为Prometheus格式

echo "# HELP apache_accesses_total Total accesses"

echo "# TYPE apache_accesses_total counter"

echo "apache_accesses_total $(echo "$METRICS" | grep "Total Accesses" | awk '{print $3}')"

echo "# HELP apache_uptime_seconds Server uptime"

echo "# TYPE apache_uptime_seconds gauge"

echo "apache_uptime_seconds $(echo "$METRICS" | grep "Uptime" | awk '{print $2}')"

使用apachetop进行实时监控

高级安装与配置:

# 对于较新系统

dnf install apachetop # RHEL8+/Fedora

apt install apachetop # Debian/Ubuntu

brew install apachetop # macOS

# 高级使用参数

apachetop -f /var/log/httpd/access_log \

-H 1000 \ # 保留1000行历史

-q 5 \ # 5秒刷新间隔

-T 30 \ # 显示前30个URL

-s 5 \ # 按5秒间隔汇总

-d # 显示请求分布图

输出智能分析技巧:

- 突发流量检测:关注REQ变化率超过50%的情况

- 异常请求识别:4xx/5xx比例超过5%需要调查

- 热点URL优化:对持续高HITS的URL考虑缓存

- 慢请求分析:AVG>1s的请求需要优化

- 来源分析:异常REFERER可能表示爬虫或攻击

自动化监控脚本:

#!/bin/bash

# 自动检测异常请求率

ALERT_THRESHOLD=5 # 百分比

ERROR_RATE=$(apachetop -f /var/log/httpd/access_log -H 100 -d 1 -T 1 | \

awk '/^5xx/ {print $2}' | tr -d '%')

if (( $(echo "$ERROR_RATE > $ALERT_THRESHOLD" | bc -l) )); then

echo "[CRITICAL] High 5xx error rate detected: ${ERROR_RATE}%"

# 触发告警动作...

fi

高级监控方案部署

Prometheus + Grafana监控栈

增强架构设计:

+-----------------+

| Alertmanager |

+--------+--------+

^

|

+-------------+ Pull Metrics +--+--------+ Visualize +-----------+

| Apache Nodes +------------------>| Prometheus +--------------->| Grafana |

+------+------+ (HTTP/HTTPS) +-----------+ (Dashboard) +-----------+

| ^

v |

+------+-------+ +---------+---------+

| Node Exporter| | Apache Exporter |

+-------------+ +-------------------+生产级部署步骤:

- Apache Exporter高级配置:

# 使用Docker部署(推荐) docker run -d -p 9117:9117 \ -e SCRAPE_URI="http://localhost/server-status?auto" \ -e EXPORT_PORT=9117 \ -e INTERVAL=10s \ --name apache-exporter \ bitnami/apache-exporter:latest # 自定义指标过滤(只收集关键指标) - --metric.filter="^(apache_accesses_total|apache_workers|apache_scoreboard_.*)$"

- Prometheus配置优化:

scrape_configs:

- job_name: 'apache'

scrape_interval: 15s

metrics_path: '/metrics'

static_configs:

- targets: ['apache-exporter:9117']

relabel_configs:

- source_labels: [__address__]

target_label: __param_target

- source_labels: [__param_target]

target_label: instance

- target_label: __address__

replacement: prometheus:9090

# 黑盒监控(从外部探测)

- job_name: 'apache_blackbox'

metrics_path: /probe

params:

module: [http_2xx]

static_configs:

- targets:

- http://your-website.com

relabel_configs:

- source_labels: [__address__]

target_label: __param_target

- source_labels: [__param_target]

target_label: instance

- target_label: __address__

replacement: blackbox-exporter:9115

- Grafana高级仪表板配置:

{

"__inputs": [

{

"name": "DS_PROMETHEUS",

"label": "Prometheus",

"description": "",

"type": "datasource",

"pluginId": "prometheus",

"pluginName": "Prometheus"

}

],

"panels": [

{

"title": "Request Rate",

"type": "graph",

"datasource": "${DS_PROMETHEUS}",

"targets": [

{

"expr": "rate(apache_accesses_total[1m])",

"legendFormat": "{{instance}}",

"interval": "15s"

}

],

"alert": {

"conditions": [

{

"evaluator": {

"params": [1000],

"type": "gt"

},

"operator": {

"type": "and"

},

"query": {

"params": ["A", "5m", "now"]

},

"reducer": {

"params": [],

"type": "avg"

},

"type": "query"

}

],

"executionErrorState": "keep_state",

"frequency": "1m",

"handler": 1,

"name": "High Request Rate",

"noDataState": "no_data",

"notifications": []

}

}

]

}

ELK日志监控系统增强版

生产级架构设计:

+----------------+ +-------------+ +-----------------+ +----------------+

| Apache Servers | -> | Filebeat | -> | Logstash | -> | Elasticsearch |

+----------------+ +-------------+ +-----------------+ +--------+-------+

|

+----------------+ +-------------+ +-----------------+ +--------+-------+

| Kibana | <- | Alerting | <- | Machine Learning| <- | Elasticsearch |

+----------------+ +-------------+ +-----------------+ +----------------+Filebeat生产配置:

filebeat.inputs:

- type: log

paths:

- /var/log/httpd/access_log

fields:

type: apache-access

fields_under_root: true

processors:

- drop_event:

when:

regexp:

message: "^127\.0\.0\.1"

- dissect:

tokenizer: "%{clientip} %{ident} %{auth} [%{timestamp}] \"%{verb} %{request} HTTP/%{httpversion}\" %{response} %{bytes}"

field: "message"

target_prefix: "apache"

- convert:

fields:

- {from: "apache.response", to: "http.response.status_code", type: "integer"}

- {from: "apache.bytes", to: "http.response.bytes", type: "integer"}

output.logstash:

hosts: ["logstash:5044"]

loadbalance: true

worker: 4

Logstash增强处理管道:

input {

beats {

port => 5044

ssl => true

ssl_certificate => "/etc/pki/tls/certs/logstash.crt"

ssl_key => "/etc/pki/tls/private/logstash.key"

}

}

filter {

if [type] == "apache

免责声明:我们致力于保护作者版权,注重分享,被刊用文章因无法核实真实出处,未能及时与作者取得联系,或有版权异议的,请联系管理员,我们会立即处理! 部分文章是来自自研大数据AI进行生成,内容摘自(百度百科,百度知道,头条百科,中国民法典,刑法,牛津词典,新华词典,汉语词典,国家院校,科普平台)等数据,内容仅供学习参考,不准确地方联系删除处理! 图片声明:本站部分配图来自人工智能系统AI生成,觅知网授权图片,PxHere摄影无版权图库和百度,360,搜狗等多加搜索引擎自动关键词搜索配图,如有侵权的图片,请第一时间联系我们。