深入理解Linux中的kinit kt命令,Kerberos密钥表认证详解?kinit kt命令怎么用?kinit kt命令有啥用?

目录

Kerberos认证协议概述

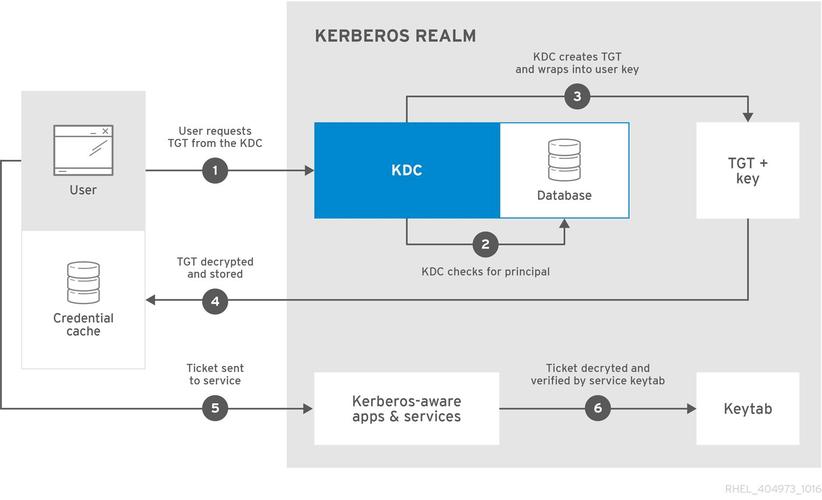

Kerberos是由麻省理工学院(MIT)开发的网络认证协议,采用先进的对称加密技术(支持AES-256、DES-CBC等多种加密算法),通过三方认证机制实现安全通信:

- 票据(Ticket):临时电子凭证,包含会话密钥、时效信息和客户端身份标识

- 密钥分发中心(KDC):由认证服务(AS)和票据授予服务(TGS)两大核心组件构成

- 双向认证:不仅验证客户端身份,同时确保服务端的真实性

典型认证流程:

- 客户端向AS请求TGT(票据授予票据)

- 使用TGT向TGS申请特定服务的访问票据

- 最终与服务端建立加密的安全会话通道

kinit命令的核心功能

作为Kerberos工具链的核心组件,kinit命令主要用于初始化Kerberos认证会话,其基本语法如下:

kinit [-l lifetime] [-r renewable_time] [-k] [-t keytab] [principal]

关键参数说明:

-l:设置票据生命周期(如8h表示8小时)-r:定义票据可续期的总时长(如7d表示7天)-k:启用密钥表认证模式(替代密码认证)-t:指定密钥表文件路径(如/etc/krb5.keytab)

密钥表(keytab)机制详解

密钥表本质:二进制文件存储一个或多个Kerberos主体的加密密钥对,包含以下关键信息:

- 主体名称(Principal)

- 密钥版本号(KVNO)

- 加密类型(enctype)

- 时间戳

密钥表生成示例:

kadmin -q "ktadd -k /etc/krb5.keytab host/$(hostname)"

密钥表验证方法:

klist -kte /path/to/keytab # 显示详细加密类型和条目信息 file /path/to/keytab # 验证文件完整性和类型

kinit -kt命令实战指南

标准操作流程:

- 准备密钥表文件并确保其完整性

- 验证主体在KDC中的权限设置

- 执行认证请求并验证结果

完整使用示例:

# 服务账户认证基础用法 kinit -kt /etc/security/keytabs/hdfs.keytab hdfs/node01@EXAMPLE.COM # 带参数的高级用法(设置票据生命周期和续期时间) kinit -kt service.keytab -l 12h -r 7d HTTP/web.example.com@REALM

输出解析:

- 成功执行时通常无输出(可通过

klist命令验证票据获取情况) - 失败时返回错误码:

- 61:密钥表访问拒绝(权限问题)

- 176:主体不匹配(名称或域名错误)

- 210:票据过期(时间不同步或票据超期)

典型应用场景分析

| 场景 | 实现方案 | 技术优势 |

|---|---|---|

| Hadoop集群认证 | 通过kinit初始化HDFS/YARN服务票据 | 避免服务中断,确保高可用 |

| 定时任务自动化 | crontab中定期执行kinit -kt | 实现无人值守认证续期 |

| 容器化应用认证 | 在Docker ENTRYPOINT中执行 | 支持动态伸缩和快速部署 |

| CI/CD管道集成 | Jenkins/GitLab Runner预配置密钥表 | 实现安全构建部署流水线 |

密钥表安全管理规范

生命周期管理

- 生成:使用

ktutil工具而非明文密码 - 分发:通过Ansible Vault等加密通道传输

- 轮换:建立季度更新机制并保留历史版本

访问控制矩阵

chmod 440 /etc/krb5.keytab # 最小权限原则 chown root:servicegroup /path # 严格的属主控制 setfacl -m u:user:r-- /path # 细粒度的ACL控制

审计监控

# 监控密钥表访问行为 auditctl -w /etc/krb5.keytab -p war -k kerberos_keytab_access # 日志分析示例(检测异常访问) grep 'krb5.keytab' /var/log/audit/audit.log | grep 'open'

故障排查与常见问题

问题1:密钥表认证失败

kinit: Key table entry not found while getting initial credentials

解决方案:

- 确认主体名称完全匹配(特别注意域名大小写)

- 检查加密类型兼容性:

klist -kte /path/to/keytab kadmin -q "getprinc principal"

问题2:票据续期异常

kinit: Ticket expired while renewing credentials

处理步骤:

- 检查系统时间同步(确保NTP服务正常运行)

- 验证KDC策略设置:

kadmin -q "getpol policy_name"

高级调试技巧

# 启用详细调试输出 KRB5_TRACE=/dev/stdout kinit -kt keytab principal

总结提升

掌握kinit -kt命令需要深入理解以下核心概念:

- Kerberos协议的三阶段认证流程(AS-REQ、TGS-REQ、AP-REQ)

- 密钥表与KDC的密钥同步机制(KVNO版本控制)

- 加密算法协商过程(通过GSSAPI实现)

建议实验环境验证:

# 使用Docker快速搭建测试环境 docker run -it --rm krb5-client kinit -kt /tmp/test.keytab testuser@TEST.REALM klist

注意事项:本文示例基于MIT Kerberos 1.18+版本,不同Linux发行版和Kerberos实现可能存在语法差异,生产环境部署前建议在测试环境充分验证所有配置。

免责声明:我们致力于保护作者版权,注重分享,被刊用文章因无法核实真实出处,未能及时与作者取得联系,或有版权异议的,请联系管理员,我们会立即处理! 部分文章是来自自研大数据AI进行生成,内容摘自(百度百科,百度知道,头条百科,中国民法典,刑法,牛津词典,新华词典,汉语词典,国家院校,科普平台)等数据,内容仅供学习参考,不准确地方联系删除处理! 图片声明:本站部分配图来自人工智能系统AI生成,觅知网授权图片,PxHere摄影无版权图库和百度,360,搜狗等多加搜索引擎自动关键词搜索配图,如有侵权的图片,请第一时间联系我们。