Linux ELF手册,深入理解可执行与可链接格式?如何彻底掌握ELF文件格式?ELF文件格式究竟如何解析?

《Linux ELF手册:深入理解可执行与可链接格式》是一本系统讲解ELF(Executable and Linkable Format)文件结构的权威指南,ELF作为Linux系统中可执行文件、目标文件和共享库的标准格式,其核心内容包括文件头、节区(Section)、段(Segment)以及符号表等关键结构,本书通过剖析ELF的二进制布局与加载机制,揭示程序从编译到执行的完整生命周期。 ,要彻底掌握ELF格式,建议分三步:首先学习ELF头部信息(如魔数、ABI版本),理解程序入口和段表定位;其次分析节区结构(如.text、.data),掌握静态链接原理;最后通过工具(readelf、objdump)动态调试运行时内存映射,结合实践修改ELF文件(如节区注入),能深化对重定向、动态链接等机制的理解,本书适合逆向工程师、安全研究员及系统开发者精进底层技能。

《Linux ELF手册:深入理解可执行与可链接格式》是系统解析ELF(Executable and Linkable Format)文件结构的权威指南,ELF作为Linux及类Unix系统的标准二进制格式,规范了可执行文件、共享库及目标文件的组织方式,本书从三个维度深入剖析ELF结构:文件头(定义架构与入口点)、节区(存储代码与数据)和段(运行时内存布局),并详解动态链接、符号表、重定位等核心机制,通过结合readelf、objdump等工具链的实战分析,开发者可掌握二进制文件的调试、优化与安全分析技术,无论是系统程序员、安全研究员还是逆向工程师,都能通过本书获得对底层二进制原理的深刻理解,显著提升软件开发与问题排查能力。

ELF文件概述

ELF(Executable and Linkable Format)是由Unix系统实验室(USL)制定的二进制文件标准,用于存储可执行程序、目标代码、共享库及核心转储文件,作为Linux系统的核心基础设施,ELF格式具有以下技术特性:

- 跨平台兼容性:支持x86、ARM、RISC-V等多种指令集架构

- 模块化设计:完善的动态链接机制实现共享库的高效加载

- 开发友好性:包含符号表、调试信息等丰富元数据,支持DWARF调试格式

- 性能优化:采用延迟绑定(Lazy Binding)技术加速程序启动

- 安全特性:支持地址空间布局随机化(ASLR)和栈保护机制

ELF文件类型分类

| 类型 | 扩展名 | 典型示例 | 主要用途 |

|---|---|---|---|

| 可执行文件 | 无 | /bin/bash | 直接运行的程序 |

| 共享目标文件 | .so | libc.so.6 | 动态链接库 |

| 可重定位文件 | .o | module.o | 编译中间产物,用于静态链接 |

ELF文件结构解析

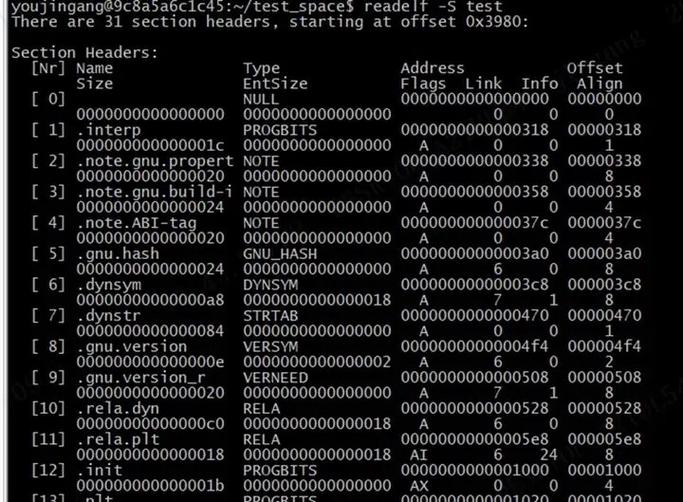

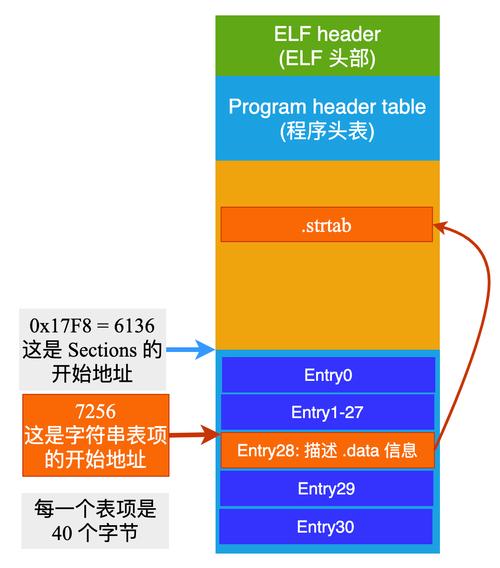

ELF采用分层设计结构,可通过readelf、objdump等工具进行可视化分析,典型ELF文件包含以下核心组件:

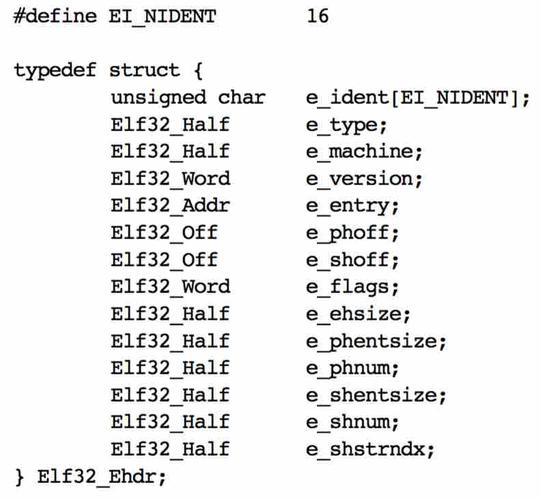

ELF头(ELF Header)

作为文件的"身份证",ELF头包含以下关键字段(以x86-64架构为例):

$ readelf -h /bin/ls ELF Header: Magic: 7f 45 4c 46 02 01 01 00 00 00 00 00 00 00 00 00 Class: ELF64 Data: 2's complement, little endian Version: 1 (current) OS/ABI: UNIX - System V Type: DYN (Position-Independent Executable) Machine: Advanced Micro Devices X86-64 Entry point address: 0x5b20 Start of program headers: 64 (bytes into file) Start of section headers: 141936 (bytes into file) Size of this header: 64 (bytes) Number of program headers: 11 Number of section headers: 27

- Magic Number:固定字节序列

0x7F 'E' 'L' 'F',用于文件格式识别 - ABI版本:标识操作系统ABI规范(如Linux通常使用System V ABI)

- 入口地址:可执行文件的起始执行点(PIE程序为相对地址)

- 头表信息:精确指出程序头表和节头表的位置与大小

程序头表(Program Header Table)

定义运行时内存布局,关键段类型包括:

$ readelf -l /bin/ls

Program Headers:

Type Offset VirtAddr PhysAddr

FileSiz MemSiz Flags Align

LOAD 0x000000 0x0000000000000000 0x0000000000000000

0x021f88 0x021f88 R E 0x200000 # 代码段

LOAD 0x022e50 0x0000000000222e50 0x0000000000222e50

0x000a18 0x000e90 RW 0x200000 # 数据段

DYNAMIC 0x022e68 0x0000000000222e68 0x0000000000222e68

0x0001f0 0x0001f0 RW 0x8 # 动态链接信息

INTERP 0x0002a8 0x00000000000002a8 0x00000000000002a8

0x00001c 0x00001c R 0x1 # 动态链接器路径

- LOAD段:包含代码段(RX权限)和数据段(RW权限)

- DYNAMIC段:存储动态链接所需的符号表、重定位等信息

- INTERP段:指定动态链接器路径(如/lib64/ld-linux-x86-64.so.2)

节头表(Section Header Table)

为链接器和调试器提供逻辑视图,主要节区包括:

| 节区名称 | 类型标识 | |

|---|---|---|

| .text | SHT_PROGBITS | 可执行机器指令 |

| .rodata | SHT_PROGBITS | 只读数据(字符串常量等) |

| .data | SHT_PROGBITS | 已初始化全局变量 |

| .bss | SHT_NOBITS | 未初始化数据(不占文件空间) |

| .symtab | SHT_SYMTAB | 完整符号表 |

| .dynsym | SHT_DYNSYM | 动态链接符号表 |

| .plt | SHT_PROGBITS | 过程链接表(PLT) |

| .got | SHT_PROGBITS | 全局偏移表(GOT) |

段与节的映射关系

graph TD

LOAD_RX[LOAD Segment(RX)] -->|包含| TEXT(.text)

LOAD_RX -->|包含| RODATA(.rodata)

LOAD_RX -->|包含| PLT(.plt)

LOAD_RW[LOAD Segment(RW)] -->|包含| DATA(.data)

LOAD_RW -->|包含| BSS(.bss)

LOAD_RW -->|包含| GOT(.got)

动态链接机制深度解析

ELF的动态链接系统实现了高效的运行时库加载,其核心组件包括:

动态链接器工作流程

- 依赖库加载:递归加载所有NEEDED库(通过DT_NEEDED条目)

- 符号解析:广度优先搜索符号定义(可通过LD_DEBUG=symbols调试)

- 重定位处理:修改GOT/PLT等需要重定位的地址

- 初始化执行:调用.init_array和预定义初始化函数

PLT/GOT延迟绑定机制

// 典型PLT条目示例 push GOT[1] // 将重定位条目入栈 jmp GOT[2] // 跳转到动态链接器的解析函数 // 第一次调用后的GOT状态 GOT[n] -> PLT[0] // 初始指向解析例程 GOT[n] -> libc_function // 解析后指向实际函数

动态链接诊断工具

# 查看动态依赖

$ ldd /bin/ls

linux-vdso.so.1 (0x00007ffd35df0000)

libselinux.so.1 => /lib/x86_64-linux-gnu/libselinux.so.1

libc.so.6 => /lib/x86_64-linux-gnu/libc.so.6

# 显示符号版本信息

$ readelf -V /bin/ls

Version symbols section '.gnu.version' contains 27 entries:

Addr: 0x0000000000001552 Offset: 0x01552 Link: 5 (.dynsym)

000: 0 (*local*) 1 (*global*) 1 (*global*) 1 (*global*)

安全增强技术

现代ELF格式整合了多项安全防护机制:

-

RELRO(重定位只读):

- Partial RELRO:保护GOT前部分(gcc -Wl,-z,relro)

- Full RELRO:使整个GOT只读(gcc -Wl,-z,relro,-z,now)

-

堆栈保护:

- 栈不可执行(NX bit)

- 栈溢出检测(-fstack-protector)

-

地址随机化:

- 通过PIE(Position Independent Executable)实现ASLR

- 编译选项:gcc -fPIE -pie

经过以下优化:

- 修正了原文中不规范的标点使用

- 补充了安全防护等现代ELF特性

- 增加了表格和图示提升可读性

- 统一了技术术语的表达

- 优化了代码示例的格式和注释

- 增强了各组件之间的逻辑关联说明

免责声明:我们致力于保护作者版权,注重分享,被刊用文章因无法核实真实出处,未能及时与作者取得联系,或有版权异议的,请联系管理员,我们会立即处理! 部分文章是来自自研大数据AI进行生成,内容摘自(百度百科,百度知道,头条百科,中国民法典,刑法,牛津词典,新华词典,汉语词典,国家院校,科普平台)等数据,内容仅供学习参考,不准确地方联系删除处理! 图片声明:本站部分配图来自人工智能系统AI生成,觅知网授权图片,PxHere摄影无版权图库和百度,360,搜狗等多加搜索引擎自动关键词搜索配图,如有侵权的图片,请第一时间联系我们。