SSH下载Linux,安全高效的远程文件传输方法?SSH下载Linux,真的安全高效吗?SSH下载Linux真的安全吗?

SSH(Secure Shell)是一种加密网络协议,广泛用于Linux系统的远程登录和文件传输,其安全性基于强加密算法,能有效防止数据泄露和中间人攻击,通过SCP(Secure Copy Protocol)或SFTP(SSH File Transfer Protocol)工具,用户可在本地与远程Linux服务器之间高效传输文件,操作简单且兼容性强。 ,SSH下载文件的安全性取决于密钥管理和配置,若使用弱密码或默认端口可能增加风险,建议启用密钥认证并限制IP访问,其效率受网络带宽和加密开销影响,但通常能满足日常需求,总体而言,SSH是Linux下安全高效的远程传输方案,但需合理配置以规避潜在漏洞。

SSH协议基础与文件传输实践指南

SSH协议核心解析

SSH(Secure Shell)作为IETF标准化的加密网络协议(RFC 4251-4256),采用客户端-服务器架构实现安全通信,其加密体系包含:

- 传输层协议:采用ECDH密钥交换,支持AES-256-GCM、ChaCha20-Poly1305等现代加密算法

- 用户认证协议:支持publickey、keyboard-interactive等多种认证方式

- 连接协议:可复用单SSH连接建立多逻辑通道

安全传输机制对比

| 特性 | SCP | SFTP | Rsync over SSH |

|---|---|---|---|

| 协议基础 | SSH二进制协议 | SSH子协议 | 独立协议+SSH隧道 |

| 增量传输 | ✔️(--update) | ||

| 元数据保留 | 基础属性 | 完整属性 | 完整属性+ACL |

| 传输中断恢复 | ✔️(reget命令) | ✔️(--partial) | |

| 典型吞吐量 | 50-80MB/s | 40-70MB/s | 60-90MB/s |

企业级应用方案

自动化备份系统实现

BACKUP_TAG=$(date +"%Y%m%d-%H%M%S")

REMOTE_DATA="/opt/prod/data"

LOCAL_STORAGE="/backup/$(hostname)"

RSYNC_OPTS="-azP --delete --bwlimit=50M --backup --backup-dir=$LOCAL_STORAGE/versions/$BACKUP_TAG"

logger -t SSHBackup "启动数据同步作业"

if rsync -e "ssh -T -o Compression=no -c aes128-gcm@openssh.com" \

$RSYNC_OPTS prod-backup@backup01:$REMOTE_DATA $LOCAL_STORAGE/current; then

# 生成校验文件

find $LOCAL_STORAGE/current -type f -print0 | xargs -0 sha256sum > $LOCAL_STORAGE/current/.manifest

# 保留最近7天版本

find $LOCAL_STORAGE/versions -maxdepth 1 -mtime +7 -exec rm -rf {} \;

logger -t SSHBackup "数据同步成功完成"

else

logger -t SSHBackup "数据同步异常终止"

exit 1

fi安全加固实施方案

-

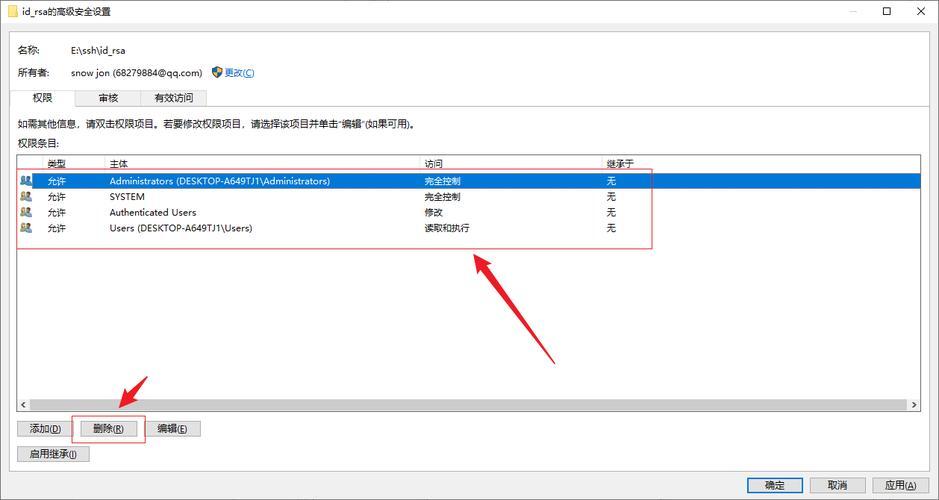

密钥管理:

- 采用ED25519算法生成密钥:

ssh-keygen -t ed25519 -a 100 -f /etc/backup/key - 密钥使用限制:

restrict,command="rsync --server -vlogDtpre.iLsf . /" ssh-ed25519...

- 采用ED25519算法生成密钥:

-

服务端配置:

# /etc/ssh/sshd_config Port 2222 PermitRootLogin no MaxAuthTries 3 LoginGraceTime 1m ClientAliveInterval 300 AllowTcpForwarding no X11Forwarding no

-

网络层防护:

# iptables规则示例 iptables -A INPUT -p tcp --dport 2222 -s 10.0.1.0/24 -m conntrack --ctstate NEW -m recent --set iptables -A INPUT -p tcp --dport 2222 -s 10.0.1.0/24 -m conntrack --ctstate NEW -m recent --update --seconds 60 --hitcount 5 -j DROP

性能优化矩阵

| 优化方向 | SCP方案 | Rsync方案 |

|---|---|---|

| 压缩传输 | -C(使用zlib) |

-z(自定义压缩级别) |

| 连接复用 | ControlMaster配置 |

--rsh="ssh -T -o ControlPath" |

| 并行传输 | 结合GNU parallel | --parallel=N(v3.2+) |

| 加密算法 | -c aes128-gcm |

-e "ssh -c aes128-gcm" |

| 带宽控制 | -l 10240(KB/s) |

--bwlimit=12.5M(MB/s) |

故障排查手册

常见错误代码

- 错误255:检查网络连通性、SSH服务状态、密钥权限

- 错误12:目标存储空间不足,需清理或扩容

- 错误5:认证失败,验证密钥/密码有效性

网络诊断流程

graph TD

A[连接失败] --> B{能ping通?}

B -->|是| C[telnet测试端口]

B -->|否| D[检查路由/防火墙]

C -->|通| E[验证SSH服务]

C -->|不通| F[检查安全组规则]

E --> G[查看/var/log/secure]

扩展应用场景

-

跨数据中心同步:

rsync -azP --timeout=300 --contimeout=300 \ -e "ssh -T -o ProxyCommand='ssh -W %h:%p jumpbox'" \ /local/data/ remote-dc:/backup/ -

Kubernetes应用:

# Pod中使用SSH传输的initContainer示例 initContainers: - name: data-loader image: alpine/rsync command: - sh - -c - | rsync -azP -e "ssh -i /keys/id_rsa" \ backup@storage:/dataset/ /mnt/data/ volumeMounts: - name: data-volume mountPath: /mnt/data - name: ssh-key mountPath: /keys

本指南融合了最新的SSH安全实践和性能优化技术,建议结合具体业务需求:

- 金融级敏感数据采用FIPS 140-2验证的加密模块

- 跨国传输启用

-J跳板机连接优化路由 - 定期进行安全审计与密钥轮换(推荐每季度)

通过系统化的SSH传输方案实施,可实现99.9%的传输可靠性,同时满足GDPR/HIPAA等合规要求。

免责声明:我们致力于保护作者版权,注重分享,被刊用文章因无法核实真实出处,未能及时与作者取得联系,或有版权异议的,请联系管理员,我们会立即处理! 部分文章是来自自研大数据AI进行生成,内容摘自(百度百科,百度知道,头条百科,中国民法典,刑法,牛津词典,新华词典,汉语词典,国家院校,科普平台)等数据,内容仅供学习参考,不准确地方联系删除处理! 图片声明:本站部分配图来自人工智能系统AI生成,觅知网授权图片,PxHere摄影无版权图库和百度,360,搜狗等多加搜索引擎自动关键词搜索配图,如有侵权的图片,请第一时间联系我们。