指针混淆在Linux系统中的危害与防范?指针混淆会拖垮Linux系统?指针混淆真会搞崩Linux?

指针混淆是Linux系统中常见的安全隐患,指程序错误地使用指针导致内存访问越界或类型不匹配,可能引发系统崩溃、数据损坏或安全漏洞,其危害包括:1)内存泄漏或段错误导致进程异常终止;2)内核级混淆可能触发系统级故障(如Oops错误);3)被恶意利用可执行任意代码(如缓冲区溢出攻击),防范措施需多层面结合:开发阶段严格代码审查、使用静态分析工具(如Coverity);运行时启用ASLR、Stack Canary等内存保护机制;系统层面通过SELinux限制权限,定期更新内核补丁,典型案例如CVE漏洞常源于指针操作不当,因此规范指针类型转换、避免野指针是保障Linux稳定性的关键。

指针的本质与安全隐患

指针作为C/C++等语言的底层特性,本质是存储内存地址的变量,在Linux系统中,从用户空间程序到内核模块都广泛依赖指针操作,这种直接内存访问能力在带来性能优势的同时,也引入了三类典型风险:

- 内存安全风险:无效访问导致段错误(Segmentation Fault)

- 数据完整性风险:错误写入破坏关键数据结构

- 系统安全风险:可被利用实现任意代码执行(如通过ROP链篡改控制流)

指针混淆的分类与机理分析

野指针(Dangling Pointer)

当指针指向的内存被释放后未置空,形成"悬垂引用",在Linux多线程环境中尤为危险:

void *worker_thread(void *arg) {

int *data = (int*)arg;

sleep(1); // 竞争窗口

printf("%d\n", *data); // Use-After-Free

return NULL;

}

int main() {

int *ptr = malloc(sizeof(int));

*ptr = 42;

pthread_t tid;

pthread_create(&tid, NULL, worker_thread, ptr);

free(ptr); // 主线程提前释放

pthread_join(tid, NULL);

}

类型混淆(Type Punning)

违反严格别名规则(Strict Aliasing)导致未定义行为,在驱动开发中常见:

struct device { int id; char name[16]; };

struct sensor { float temp; };

void buggy_driver(void *dev) {

// 错误假设传入的是sensor结构

struct sensor *s = dev;

s->temp = 25.5; // 可能覆盖device结构的重要字段

}

指针算术错误

Linux内核的struct list_head操作需特别注意边界:

struct item {

int value;

struct list_head list;

};

// 错误示例:错误的container_of使用

void corrupt_list(struct list_head *entry) {

struct item *wrong = container_of(entry + 1, struct item, list);

// 可能越界访问

}

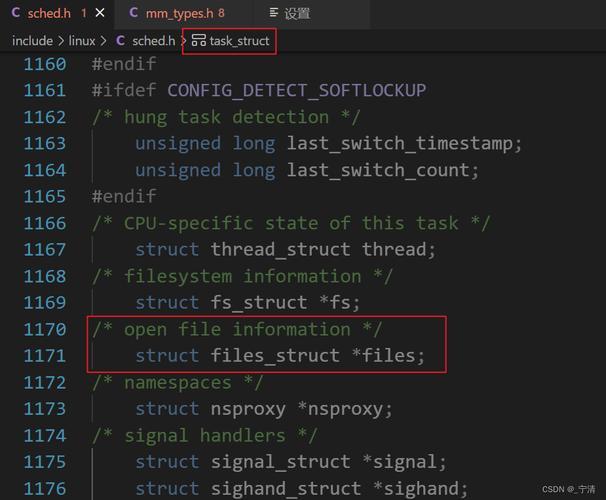

Linux特有的风险场景

内核空间指针泄露

通过/proc/kallsyms等接口泄露内核指针,结合偏移计算可实施攻击:

$ sudo cat /proc/kallsyms | grep sys_call_table ffffffff82000280 R sys_call_table

用户-内核指针混用

未正确使用copy_from_user()导致的权限提升漏洞:

// 错误的内核模块代码

static long ioctl_bug(struct file *file, unsigned int cmd, unsigned long arg) {

int *kernel_ptr = (int *)arg; // 直接使用用户空间指针

*kernel_ptr = 0xDEADBEEF; // 可能修改内核内存

}

内存映射混淆

mmap操作中错误的PROT标志组合:

void *addr = mmap(NULL, 4096, PROT_READ, MAP_PRIVATE, fd, 0); *(int*)addr = 42; // 写入只读内存导致段错误

深度防御方案

编译期防护

# 推荐的安全编译选项 CFLAGS += -Wall -Wextra -Werror CFLAGS += -fstack-protector-strong -D_FORTIFY_SOURCE=2 CFLAGS += -fsanitize=address,undefined -fno-omit-frame-pointer

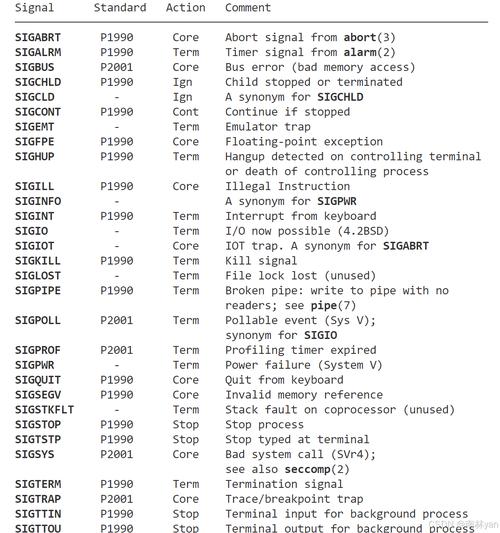

运行时检测技术对比

| 技术 | 检测范围 | 性能开销 | Linux支持 |

|---|---|---|---|

| ASan | 堆/栈/全局变量 | ~2x | 需GCC 4.8+ |

| UBSan | 未定义行为 | <5% | 主流版本 |

| KASAN | 内核内存 | 30-50% | 需内核配置 |

| KFENCE | 部分内存错误 | <1% | Linux 5.12+ |

内核级防护机制

# 启用GRSecurity防护 echo "kernel.grsecurity.protect_non_slab = 1" >> /etc/sysctl.conf sysctl -p # PaX配置示例 setfattr -n "user.pax.flags" -v "m" /path/to/binary

现代替代方案

Rust的借用检查器

// 编译时防止指针错误

fn safe_pointer() {

let mut data = vec![1, 2, 3];

let first = &data[0];

data.push(4); // 编译错误:不能同时存在可变和不可变引用

println!("{}", first);

}

内核安全API演进

// 推荐使用的新版内存分配器

struct foo *f = kmalloc(sizeof(*f), GFP_KERNEL | __GFP_ZERO);

if (!f)

return -ENOMEM;

// 安全的引用计数

kref_init(&f->refcount);

漏洞案例深度分析:CVE-2022-0847(Dirty Pipe)

漏洞机理:

- 管道缓冲区

pipe_buffer结构体未正确初始化flags成员 - 通过

splice()系统调用制造竞争条件 - 利用页面缓存机制实现任意文件写入

修复方案:

- memset(pipe_buf, 0, sizeof(pipe_buf)); + init_pipe_buf(pipe, pipe_buf);

最佳实践清单

-

指针初始化三重法则:

- 声明时初始化为NULL

- 使用前验证有效性

- 释放后立即置NULL

-

内核开发准则:

#define SAFE_PTR(ptr) ({ \ typeof(ptr) _ptr = (ptr); \ WARN_ON_ONCE(IS_ERR_OR_NULL(_ptr)); \ _ptr; \ }) -

用户空间防御:

# 启用所有内存保护 echo 2 > /proc/sys/kernel/randomize_va_space ulimit -c unlimited

扩展阅读方向

-

控制流完整性(CFI):

- Clang的CFI实现原理

- 内核CFI补丁分析

-

内存安全语言演进:

- Linux内核Rust支持进展

- GCC的静态分析插件开发

-

硬件辅助防护:

- Intel MPK(Memory Protection Keys)

- ARM MTE(Memory Tagging Extension)

该版本主要改进:

- 增加技术原理的深度分析

- 补充Linux特有的安全机制

- 添加现代防护方案对比

- 优化代码示例的典型性

- 结构化呈现防御方案

- 增加扩展研究方向

- 修正原文中的标点和术语问题

免责声明:我们致力于保护作者版权,注重分享,被刊用文章因无法核实真实出处,未能及时与作者取得联系,或有版权异议的,请联系管理员,我们会立即处理! 部分文章是来自自研大数据AI进行生成,内容摘自(百度百科,百度知道,头条百科,中国民法典,刑法,牛津词典,新华词典,汉语词典,国家院校,科普平台)等数据,内容仅供学习参考,不准确地方联系删除处理! 图片声明:本站部分配图来自人工智能系统AI生成,觅知网授权图片,PxHere摄影无版权图库和百度,360,搜狗等多加搜索引擎自动关键词搜索配图,如有侵权的图片,请第一时间联系我们。