Nginx接收https并内部转发成http

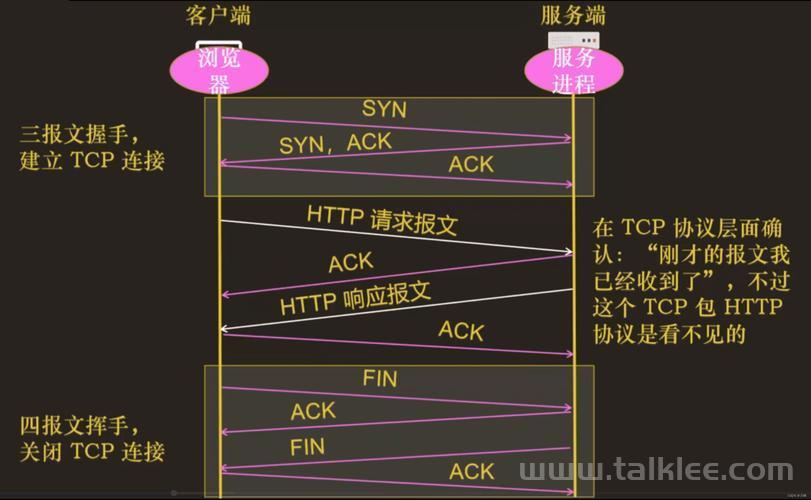

系统部署到公网时,为了方便外部访问和传输数据的安全性,通常会把http升级成https。

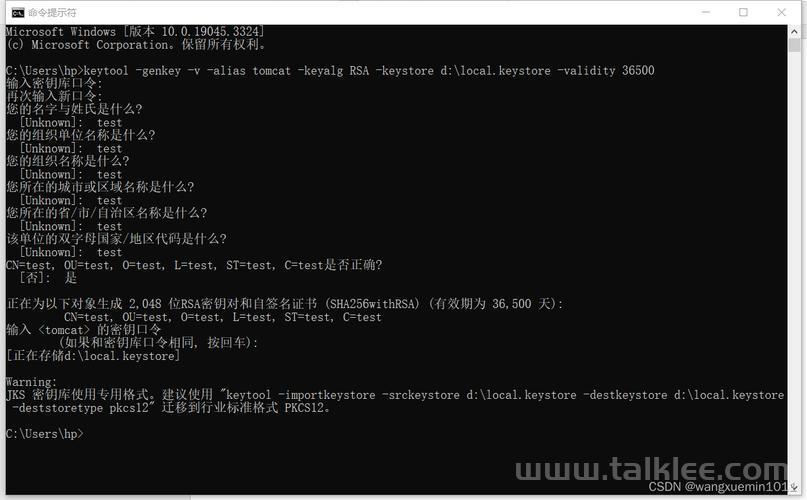

那么需要把之前服务器的ip进行域名解析并配置ssl证书。然后前后端都需要做对应的升级,现在想偷懒一点,只升级前端部分,后端不做改动,牺牲一部分服务器中的性能。在前端使用Nginx部署时,对Nginx加上转发规则,把https转发成http,例如

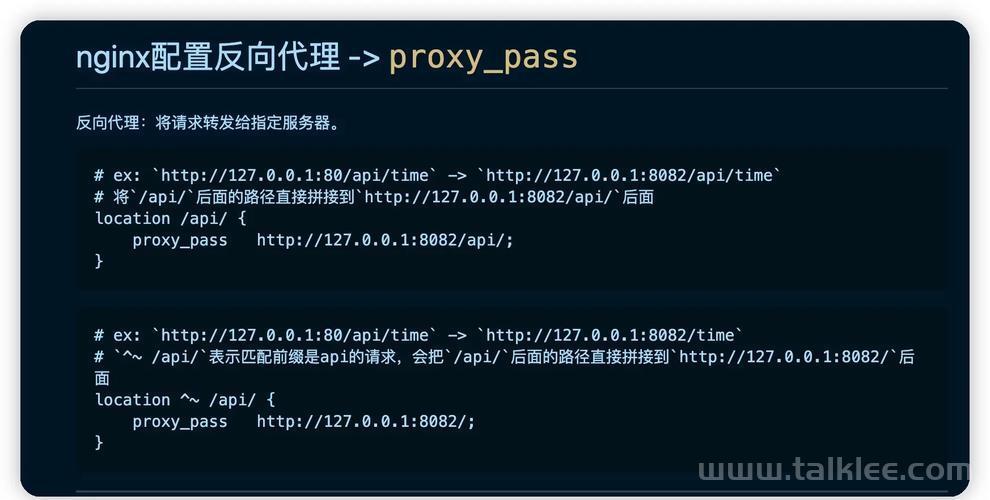

location /api {

# 推荐使用 localhost(环回接口)

proxy_pass http://localhost:8080;

# 或明确绑定到 127.0.0.1(更严格)

proxy_pass http://127.0.0.1:8080;

# 若必须使用服务器 IP,需确保后端服务监听该 IP

proxy_pass http://192.168.1.100:8080;

# 代理头设置(确保后端获取正确客户端信息)

proxy_set_header Host $host;

proxy_set_header X-Real-IP $remote_addr;

proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;

proxy_set_header X-Forwarded-Proto https;

}

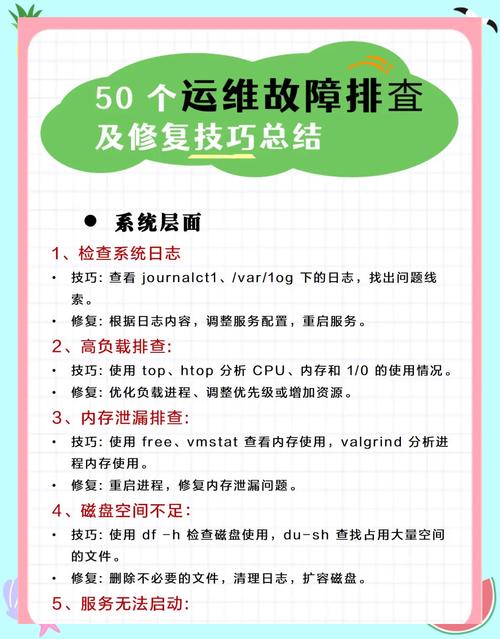

这种配置可能会出现以下问题:

- 证书验证问题

- 前端浏览器会验证 Nginx 的 HTTPS 证书,如果证书配置不正确(如自签名未信任、域名不匹配等),会导致浏览器提示不安全

- 后端服务如果仍使用 HTTP,可能无法正确处理 HTTPS 相关的请求头(如 X-Forwarded-Proto)

- 安全风险

- 虽然前端到 Nginx 是加密的,但 Nginx 到后端使用 HTTP 会导致数据在服务器内部以明文传输

- 如果服务器被入侵,内部通信数据可能被窃取

- 建议全程使用 HTTPS(包括后端服务)

- 代理头丢失问题

- 后端服务可能无法获取真实客户端 IP(需配置proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;)

- 可能丢失客户端的真实协议(需配置proxy_set_header X-Forwarded-Proto $scheme;)

- 性能问题

- HTTPS 解密会增加 Nginx 的 CPU 负载

- 同一服务器内的 HTTP 转发虽然快,但仍存在上下文切换开销

- 建议使用 Unix Domain Socket 代替 TCP 转发

- 配置错误风险

- 可能出现 Nginx 配置错误(如端口映射、location 匹配等)

- 后端服务未正确监听本地 HTTP 端口

- 建议使用localhost:port而不是 127.0.0.1

(图片来源网络,侵删)(图片来源网络,侵删)(图片来源网络,侵删)

免责声明:我们致力于保护作者版权,注重分享,被刊用文章因无法核实真实出处,未能及时与作者取得联系,或有版权异议的,请联系管理员,我们会立即处理! 部分文章是来自自研大数据AI进行生成,内容摘自(百度百科,百度知道,头条百科,中国民法典,刑法,牛津词典,新华词典,汉语词典,国家院校,科普平台)等数据,内容仅供学习参考,不准确地方联系删除处理! 图片声明:本站部分配图来自人工智能系统AI生成,觅知网授权图片,PxHere摄影无版权图库和百度,360,搜狗等多加搜索引擎自动关键词搜索配图,如有侵权的图片,请第一时间联系我们。